ISO 26262 자동차 소프트웨어 안전에 관한 포괄적 분석

Jun 23, 2025

-63 mins read

Share

기타 성공한 사례연구

차량용 무선 충전기 시스템이란 무엇입니까? 2026년을 위한 종합 분석

Mar 27, 2026

-57 mins read

자동차 산업이 전동화와 스마트 커넥티비티 중심으로 빠르게 전환됨에 따라, 차량용 무선충전기 시스템(In-vehicle Wireless Charging)은 사용자 경험을 향상시키는 중요한 기술로 주목받고 있습니다. 스마트폰이 내비게이션, 엔터테인먼트, 차량 인포테인먼트 시스템 연동 등 다양한 기능의 핵심 기기로 자리 잡으면서, 이동 중에도 모바일 기기에 안정적인 전원을 공급하는 것은 필수적인 요소가 되었습니다. 기존의 유선 충전 방식은 케이블 연결이 필요하기 때문에 사용이 번거로울 수 있으며, 차량 내부 공간을 복잡하게 만들 수 있습니다. 반면 무선 충전 기술은 스마트폰을 충전 패드 위에 올려놓는 것만으로도 충전이 가능해 보다 직관적이고 편리한 사용자 경험을 제공합니다. 그렇다면 차량용 무선 충전 시스템이란 무엇이며, 어떤 원리로 작동하는지 또한 현재 자동차 산업에서 활용되고 있는 주요 무선 충전 기술에는 어떤 것인지 본 글에서는 차량용 무선 충전 기술의 작동 원리와 주요 기술 유형을 살펴보고, 동시에 LTS Group이 기업의 차량용 무선 충전 시스템 개발 및 구현을 어떻게 지원하고 있는지에 대해 자세히 소개하고자 합니다. Table of Contents Toggle 차량용 무선 충전기 시스템이란 무엇입니까?무선 충전이란 차량 내 충전기 시스템이란 무엇입니까?차량용 무선충전의 작동 원리통신 및 전력 조절차량용 무선 충전기 시스템의 종류공진 방식 충전 (Resonant Wireless Charging)유도 충전 (Inductive Charging – Qi 표준)무선 주파수 기반 충전 (RF Wireless Charging)차량용 무선충전기 시스템의 장점안전성 강화 및 사용자 경험 향상운영 효율성과 유지보수 비용 최적화미래 지속가능성 강화차량용 무선충전기 개발의 도전 과제기술적 과제 인력 확보의 어려움 전 세계 전기차 무선 충전 기술 동향 개요지역별 시장 분석LTS Group의 전기차 무선 충전 소프트웨어 개발 사례 연구차량용 무선충전기에대한 자주 묻는 질문 FAQ차량용 무선 충전기란 무엇입니까?차량용 무선 충전기의 종류에는 어떤 것들이 있습니까?차량용 무선 충전기 개발에서 가장 큰 도전 과제는 무엇입니까?마무리 차량용 무선 충전기 시스템이란 무엇입니까? 무선 충전이란 무선 충전은 물리적인 케이블 연결 없이 전자기장을 활용하여 전력을 전달하는 기술을 의미합니다. 기존의 유선 충전 방식이 케이블과 커넥터를 통해 전력을 공급하는 것과 달리, 무선 충전은 충전 패드와 기기 사이에 형성되는 전자기 유도 원리를 기반으로 에너지를 전달합니다. 사용자는 스마트폰, 스마트워치와 같은 호환 기기를 충전 패드 위에 올려놓기만 하면 자동으로 충전이 시작됩니다. 이러한 방식은 복잡한 케이블 사용을 줄이고 보다 편리하고 직관적인 충전 환경을 제공한다는 점에서 다양한 전자기기 분야에서 점차 확산되고 있습니다. 차량 내 충전기 시스템이란 무엇입니까? 차량 내 무선 충전은 차량 인테리어에 통합된 시스템으로, 스마트폰, 무선 이어폰, 스마트워치와 같은 개인용 전자기기를 충전 케이블 없이 편리하게 충전할 수 있도록 지원하는 기술입니다. 차량 내에는 주파수를 사용하는 다양한 유닛(Smart Key System, TPMS, BCM 등)과 함께 무선 충전을 통해 충전할 수 있는 다양한 IT 기기(스마트폰, PMP, 휴대용 게임기, 노트북 등)가 존재합니다. 차량 내 무선 충전 방식으로는 일반적으로 자기유도 방식과 자기공명 방식이 널리 알려져 있습니다. 현재 차량에 적용되고 있는 방식은 주로 자기유도 방식을 채택하여 사용하고 있으며, 자기공명 방식은 상용화를 위해 여러 기업에서 지속적으로 연구 및 개발이 진행되고 있습니다. 현재 무선 충전 기술에는 여러 가지 표준이 존재하며, 대표적으로 Qi 표준 그리고 SAE 표준 등이 있습니다. 먼저 Qi 표준은 Wireless Power Consortium(WPC)이 개발한 기술로, 스마트폰, 노트북, 스피커 등 다양한 전자기기의 무선 충전을 표준화하기 위해 만들어진 기술입니다. 현재 가장 널리 사용되는 무선 충전 표준으로, 많은 모바일 기기와 차량용 무선 충전 시스템에서도 활용되고 있습니다. 한편 SAE 표준은 전기차(EV)를 위한 무선 충전 표준으로, SAE가 개발했습니다. 이 기술은 유도 방식과 공진 방식의 원리를 결합한 무선 충전 시스템을 기반으로 하며, 일반적으로 지상 장치(GA, Ground Assembly)와 차량 장치(VA, Vehicle Assembly)로 구성됩니다. GA는 충전 장치가 전력망과 연결되는 지상 인프라를 의미하며, VA는 차량 하부에 장착되어 전력을 수신하는 장치로 전기차의 무선 충전을 가능하게 합니다. 차량용 무선충전의 작동 원리 차량용 무선충전의 작동 원리 무선 충전의 핵심은 전자기 유도 원리입니다. 이 과정은 다음과 같은 여러 단계로 나누어 설명할 수 있습니다. 전원 연결 무선 충전 패드는 일반적으로 USB 케이블과 전원 어댑터를 통해 전원 콘센트에 연결됩니다. 이를 통해 충전을 시작하는 데 필요한 초기 교류 전력(AC)이 공급됩니다. 충전기의 송신 코일 충전 패드 내부에는 송신 코일 이라고 불리는 코일이 있습니다. 이 코일에 교류 전력이 공급되면 빠르게 진동하는 자기장이 생성됩니다. 기기의 수신 코일 스마트폰과 같은 호환 기기에는 수신 코일이 기기 내부에 내장되어 있으며, 보통 기기 후면 근처에 위치합니다. 기기를 무선 충전기 위 또는 가까이에 놓으면 수신 코일이 송신 코일이 만들어낸 자기장 범위 안에 들어가게 됩니다. 전자기 유도와 에너지 전달 이 자기장은 수신 코일 내부에 교류 전류를 유도합니다. 생성된 전류는 정류 회로를 통과하면서 직류 전류(DC)로 변환되며, 이는 기기의 배터리를 충전하는 데 사용됩니다. 통신 및 전력 조절 최신 무선 충전기는 충전기와 기기 간의 통신 프로토콜을 사용하여 전력 수준을 조절합니다. 예를 들어, Qi 표준은 기기가 충전기에 전력 출력을 높이거나 낮추도록 신호를 보내 과열 없이 안전하고 효율적인 충전을 보장합니다. 무선 충전은 본질적으로 소형 변압기처럼 작동합니다. 즉, 에너지가 직접 연결되는 것이 아니라 작은 간격으로 분리된 두 코일 사이로 전달됩니다. 차량용 무선 충전기 시스템의 종류 현대의 무선 충전 시스템은 충전기와 기기 간의 통신 프로토콜을 통해 전력 수준을 조절합니다. 예를 들어 Qi 표준에서는 기기가 충전기에 신호를 보내 출력 전력을 높이거나 낮추도록 조정할 수 있습니다. 이를 통해 과열을 방지하고 안전하고 효율적인 충전을 구현할 수 있습니다. 공진 방식 충전 (Resonant Wireless Charging) 공진 방식 충전(Resonant Wireless Charging)은 같은 주파수로 동작하는 두 코일 사이의 자기 공진 현상을 기반으로 에너지를 전달하는 무선 충전 기술입니다. 이 방식의 장점은 유도 충전에 비해 더 긴 거리에서 에너지를 전달할 수 있으며, 위치 정렬에 대한 요구가 비교적 낮고 여러 기기를 동시에 충전할 수 있다는 점입니다. 그러나 단점으로는 시스템 구조가 더 복잡하고 구축 비용이 상대적으로 높다는 점이 있습니다. 특히 차량 환경에서는 충전 코일이 차량 내부 콘솔이나 충전 트레이 아래에 설치되고, 스마트폰이나 디바이스에 내장된 수신 코일과 공진 주파수를 맞추어 에너지를 전달하는 방식으로 작동합니다. 공진 방식은 차량 주행 중 발생할 수 있는 미세한 위치 이동이나 진동에도 비교적 안정적으로 전력을 전달할 수 있다는 특징이 있어 차세대 차량용 무선 충전 기술로 연구가 진행되고 있습니다. 유도 충전 (Inductive Charging – Qi 표준) 유도 충전(Inductive Charging – Qi 표준)은 송신 코일과 수신 코일 사이의 전자기 유도 현상을 이용하여, 기기가 충전 패드 가까이에 놓였을 때 에너지를 전달하는 무선 충전 기술입니다. 이 방식의 장점은 충전 효율이 높고 기술이 안정적이며, 소비자 전자기기뿐만 아니라 차량 내 무선 충전 시스템에서도 널리 표준화되어 사용되고 있다는 점입니다. 그러나 단점으로는 충전 가능한 거리가 매우 짧고, 효율적인 에너지 전달을 위해 기기를 정확한 위치에 놓아야 한다는 점이 있습니다. 자동차에서는 일반적으로 센터 콘솔, 암레스트, 대시보드 내부 등에 Qi 기반 무선 충전 패드가 탑재되며, 스마트폰을 해당 위치에 올려놓으면 차량 내부의 송신 코일이 자기장을 생성하여 스마트폰의 수신 코일로 전력을 전달합니다. 또한 차량 시스템과 연동되어 이물질 감지(FOD), 과열 방지, 충전 상태 모니터링과 같은 안전 기능이 함께 적용되는 경우가 많습니다. 무선 주파수 기반 충전 (RF Wireless Charging) 무선 주파수 기반 충전(RF Wireless Charging)은 무선 주파수(Radio Frequency) 신호를 이용하여 전력을 송신기에서 수신기로 전달하는 무선 충전 기술입니다. 이 방식의 장점은 비교적 넓은 범위에서 에너지를 전달할 수 있으며, 기기를 충전 패드 위에 직접 올려놓지 않아도 된다는 점입니다. 그러나 단점으로는 에너지 전달 효율이 아직 낮고, 현재로서는 IoT 센서나 저전력 스마트 디바이스와 같은 전력 소비가 작은 기기에 주로 적합하다는 한계가 있습니다. 차량 환경에서는 RF 기반 충전 기술이 차량 내부에 분산된 IoT 센서, 키리스 엔트리 시스템, 저전력 차량용 디바이스 등에 전력을 공급하는 방식으로 활용될 가능성이 연구되고 있습니다. 예를 들어 차량 내부에 설치된 RF 송신기가 일정 범위 내에서 전력을 송출하면, 각 센서에 장착된 수신 모듈이 이를 수신하여 소량의 전력을 충전하거나 보조 전원으로 활용할 수 있습니다. 차량용 무선충전기 시스템의 장점 앞서 언급했듯, 차량용 무선 충전 시스템은 단순한 기술적 편의성을 넘어 교통의 전동화와 스마트화를 위한 중요한 진전입니다. 기존 유선 충전 방식과 비교했을 때, 무선 충전은 안전성, 운용 편의성, 장기적 발전 방향 측면에서 많은 장점을 제공합니다. 아래 내용을 통해 무선 충전이 전기차에 제공하는 구체적인 이점을 살펴보겠습니다. 차량용 무선충전기 시스템의 장점 안전성 강화 및 사용자 경험 향상 무선 충전 기술은 차량 내 운전자와 탑승자의 사용자 경험을 크게 향상시킵니다. 기존에는 충전을 위해 케이블을 찾고 직접 연결해야 했지만, 무선 충전 시스템에서는 사용자가 단순히 기기를 충전 패드 위에 올려놓기만 하면 충전이 시작됩니다. 이러한 방식은 특히 사용자가 내비게이션, 음악 스트리밍 또는 차량과 연동된 다양한 애플리케이션을 자주 사용하는 상황에서 매우 유용합니다. 또한 케이블을 사용하지 않기 때문에 차량 내부 공간이 더욱 깔끔하고 현대적인 환경으로 유지될 수 있으며, 이는 차량 내 전체적인 사용자 경험을 향상시키는 데 기여합니다. 최근의 스마트 차량이나 차세대 전기차에서는 무선 충전 기능이 차량의 인포테인먼트 시스템 및 다양한 연결 기능과 통합되어 보다 매끄러운 디지털 디바이스 생태계를 형성할 수 있습니다. 운영 효율성과 유지보수 비용 최적화 차량 내 무선 충전 기술은 사용 편의성을 높일 뿐만 아니라 차량 인테리어의 미적 가치와 프리미엄 사용자 경험을 향상시키는 데에도 기여합니다. 충전 케이블을 사용하지 않아도 되기 때문에 차량 내부 공간이 더욱 깔끔하고 현대적이며 세련된 분위기를 연출할 수 있으며, 차량 인테리어 디자인의 전체적인 일체감도 높일 수 있습니다. 사용자는 스마트폰 와 같은 기기를 충전 패드 위에 올려놓기만 하면 충전이 시작되므로 주행 중에도 보다 간편하고 편리한 사용 경험을 누릴 수 있습니다. 편의성 측면뿐만 아니라, 무선 충전 기술은 현대 전기차 생태계에서 다양한 스마트 기술이 통합되고 있음을 보여주는 대표적인 사례이기도 합니다. 무선 충전과 같은 첨단 기능을 차량에 적용함으로써 자동차 제조사들은 기술 혁신에 대한 의지를 보여주고, 사용자 경험과 차량 내 개인 디바이스 간의 연결성을 더욱 강화할 수 있습니다. 이는 차량의 실사용 가치를 높일 뿐만 아니라 브랜드가 지향하는 현대적이고 기술 중심적인 이미지를 구축하는 데에도 중요한 역할을 합니다. 특히 자동차 산업이 전동화와 스마트 모빌리티로 빠르게 전환되고 있는 현재의 환경에서, 차량 내 무선 충전 시스템과 같은 비교적 작은 기술 요소들도 시장에서 차별화를 만들어내는 중요한 요인이 되고 있습니다. 이러한 기술은 사용자 경험을 향상시키는 동시에 자동차 제조사들이 브랜드 가치를 높이고 제품 경쟁력을 강화하는 데 중요한 전략적 요소로 작용하고 있습니다. 미래 지속가능성 강화 차량 내 전자기기를 위한 무선 충전 기술은 자동차 산업의 미래를 이끄는 중요한 트렌드 중 하나로 주목받고 있습니다. 특히 차량이 점점 더 스마트 기기 생태계의 일부로 발전함에 따라 이러한 기술의 중요성이 더욱 커지고 있습니다. 예를 들어, Tesla는 Tesla Model 3와 Tesla Model Y의 중앙 콘솔에 무선 충전 패드를 탑재하여 운전 중에도 스마트폰을 편리하게 충전할 수 있도록 하고 있습니다. 또한 BMW와 Mercedes‑Benz와 같은 프리미엄 자동차 브랜드 역시 BMW 5 Series, BMW 7 Series, Mercedes‑Benz C‑Class, Mercedes‑Benz S‑Class 등의 모델에 스마트폰용 무선 충전 시스템을 통합하여 차량 내 편의성을 높이고 있습니다. 무선 충전은 주차 공간을 보다 효율적으로 배치할 수 있게 해, 가용 공간을 최대화할 수 있습니다. 특히 동적 무선 충전(Dynamic Wireless Charging)을 활용하면 차량이 이동 중에도 전력을 공급받을 수 있어 기존 충전소에 대한 의존을 줄이고, 이에 따른 자원 사용과 인프라 관련 탄소 배출도 감소시킬 수 있습니다. 또한 무선 충전은 자율주행 차량 및 차량-그리드(V2G) 기술 등의 미래 응용 분야 개발을 촉진하며, 차량 운용 효율성과 지속 가능성을 높이는 데 기여합니다. 전 세계 제조업이 이러한 기술 발전에 적응함에 따라, 무선 충전 통합은 운송 효율성을 향상시키고 지속 가능한 교통 체계 구축에도 도움을 줄 것입니다. 차량용 무선충전기 개발의 도전 과제 전기차(EV) 무선 충전 기술의 도입은 편리성과 안전성 측면에서 많은 장점을 제공하지만, 현재 상용화를 위해서는 여전히 상당한 도전과 제약에 직면해 있습니다. 아래는 주요 도전 과제들입니다. 기술적 과제 차량용 무선 충전 시스템을 개발하기 위해서는 다양한 기술적 과제를 해결해야 합니다. 일반적인 소비자 전자기기용 무선 충전과 달리, 차량 환경에서는 여러 전자 장치와 다양한 주파수 신호가 동시에 존재하기 때문에 안정적인 전력 전송 효율을 확보하는 것이 중요합니다. 이를 위해 제조사는 송신 코일과 수신 코일의 정렬을 최적화하고, 전력 전달 거리 및 효율을 개선하며, 발열을 효과적으로 제어해야 합니다. 또한 스마트 키 시스템, 타이어 공기압 모니터링 시스템(TPMS), 전자제어 모듈(ECU) 등 차량 내 주요 전자 시스템에 전자기 간섭을 일으키지 않도록 EMC(전자기 적합성) 기준을 충족해야 합니다. 따라서 차량용 무선 충전 기술 개발은 단순한 편의 기능의 추가가 아니라 차량 전체 전자 시스템의 안정성과 효율을 함께 고려해야 하는 복합적인 기술 과제라고 할 수 있습니다. 인력 확보의 어려움 차량용 무선 충전 기술을 개발하기 위해서는 자동차 분야의 전문 지식을 갖춘 인력이 필요합니다. 이 기술은 전력 전자(power electronics), 무선 전력 전송, 차량용 하드웨어 설계, 임베디드 소프트웨어, 자동차 안전 표준 등 여러 분야가 결합된 융합 기술입니다. 따라서 기업은 자동차 전자 시스템에 대한 이해뿐만 아니라 무선 충전 기술에 대한 전문성을 동시에 갖춘 엔지니어를 확보해야 합니다. 그러나 이러한 융합 역량을 갖춘 인력은 아직 시장에서 충분히 확보되지 않은 상황이며, 특히 전기차 및 스마트 모빌리티 기술 수요가 증가하면서 인력 경쟁도 점점 심화되고 있습니다. 이로 인해 많은 기업들이 내부 교육 프로그램을 강화하거나 외부 기술 파트너와 협력하여 전문 역량을 보완하려는 노력을 기울이고 있습니다. 인력 부족 문제를 해결하기 위해 인력 부족 문제를 해결하기 위한 효과적인 방법 중 하나는 아웃소싱(outsourcing)입니다. 기업은 무선 충전 기술이나 차량용 소프트웨어에 특화된 IT 기업과 협력함으로써, 채용 및 교육에 많은 시간을 들이지 않고도 숙련된 엔지니어 인력을 빠르게 확보할 수 있습니다. 이러한 접근 방식은 비용 절감과 개발 기간 단축에 도움이 될 뿐만 아니라, 프로젝트의 품질을 보장할 수 있는 장점이 있습니다. 특히 고급 인재 확보가 점점 어려워지는 상황에서 더욱 효과적인 전략이라고 할 수 있습니다. 비용 부담 차량용 무선 충전 시스템의 연구 및 개발에는 상당한 비용이 요구됩니다. 시스템 설계, 프로토타입 제작, 성능 검증 및 안전 테스트 등 다양한 단계에서 지속적인 투자가 필요합니다. 특히 무선 전력 전송 코일, 전력 제어 모듈, 열 관리 시스템과 같은 핵심 부품은 차량 환경에 맞게 별도로 설계 및 최적화되어야 하기 때문에 초기 개발 비용이 높을 수 있습니다. 또한 자동차 산업은 안전성과 신뢰성이 매우 중요한 분야이기 때문에 국제 표준과 규제를 충족하기 위한 다양한 테스트와 인증 절차도 필수적으로 수행되어야 합니다. 따라서 기업 입장에서는 개발 비용, 제품 가격 경쟁력, 그리고 사용자 경험 간의 균형을 유지하는 것이 중요한 전략적 과제가 됩니다. 이러한 맥락에서, 많은 자동차 기업들은 비용과 자원을 최적화하기 위한 전략적 방안으로 소프트웨어 개발 아웃소싱을 선택하고 있습니다. 차량용 임베디드 시스템, 무선 충전 프로토콜에 대한 전문성을 갖춘 내부 인력을 직접 구축하기보다는, 외부 기술 파트너의 기존 역량을 활용하는 것입니다. 이는 채용 및 교육 비용을 크게 절감할 뿐만 아니라, 이미 검증된 경험과 프레임워크를 바탕으로 개발 기간을 단축하는 데에도 기여합니다. 전 세계 전기차 무선 충전 기술 동향 개요 차량용 무선 충전 시장은 편의성과 스마트 커넥티비티에 대한 수요 증가에 힘입어 빠르게 성장하고 있습니다. 특히 차량 인포테인먼트 시스템과 모바일 기기 사용이 확대되면서 차량 내 무선 충전 기능은 현대 자동차에서 중요한 편의 기술로 자리 잡고 있습니다. Grand View Research의 보고서에 2024년 기준 글로벌 차량용 무선 충전 시장 규모는 약 43억 4천만 달러로 추산됩니다. 향후 시장은 지속적인 성장세를 보이며 2033년에는 약 179억 8천만 달러 규모에 이를 것으로 전망됩니다. 또한 2025년부터 2033년까지 연평균 성장률(CAGR)은 약 17.9%에 달할 것으로 예측됩니다. 전 세계 전기차 무선 충전 기술 동향 개요 지역별 시장 분석 차량용 무선 충전 시장은 지역별로 시장 점유율과 성장 속도에서 뚜렷한 차이를 보이고 있습니다. 아시아-태평양 지역(APAC) 아시아-태평양 지역(APAC)은 현재 가장 큰 시장을 형성하고 있으며, 2024년 기준 글로벌 시장 매출의 약 45.9%를 차지하고 있습니다. 이러한 성장은 빠른 자동차 생산 능력, 전기차(EV)의 확대, 그리고 차량 내 연결 기술에 대한 높은 수요에 의해 촉진되고 있습니다. 특히 중국은 대규모 자동차 생산 기반과 전동화 차량의 빠른 확산에 힘입어 상당한 시장 점유율을 확보하고 있습니다. 또한 인도는 스마트폰 사용 증가와 전기차 시장 확대에 따라 가장 높은 성장률(CAGR)을 기록할 것으로 예상되는 시장으로 평가되고 있습니다. 북미 지역 한편 북미 지역은 차량용 무선 충전 기술의 혁신과 기술 도입 측면에서 중요한 시장으로 평가됩니다. 스마트 차량과 커넥티드카에 대한 수요 증가로 인해 향후 시장 성장 잠재력이 높습니다. 특히 미국은 2024년 기준 북미 시장에서 가장 큰 매출을 기록했으며, 높은 차량 전동화 비율, 전기차에 대한 정부 지원 정책, 그리고 강력한 연구개발(R&D) 생태계가 주요 성장 요인으로 작용하고 있습니다. 유럽 시장 유럽 시장은 2025년부터 2033년까지 중간 수준의 성장률을 보일 것으로 전망됩니다. 유럽 지역의 성장은 전기 모빌리티 확대 정책과 에너지 효율성에 대한 엄격한 규제에 의해 뒷받침되고 있습니다. 특히 독일은 글로벌 자동차 혁신의 중심지로, 전기차뿐 아니라 고급 내연기관 차량에도 무선 충전 시스템을 통합하면서 상당한 시장 점유율을 확보하고 있습니다. 또한 영국은 전기차 보급 확대와 차량 내부 프리미엄 기능에 대한 수요 증가로 인해 빠른 성장을 보이고 있습니다. 이외에도 라틴아메리카(특히 브라질)와 중동 및 아프리카 지역(사우디아라비아, UAE, 남아프리카공화국 등)에서도 OEM 공급 및 애프터마켓 채널을 통해 차량용 무선 충전 시장이 점차 확대되고 있습니다. 예를 들어, Tesla는 Tesla Model 3와 Tesla Model Y와 같은 모델에 Qi 표준 무선 충전 패드를 탑재하여 사용자가 센터 콘솔의 충전 패드 위에 스마트폰을 올려놓기만 하면 간편하게 충전할 수 있도록 지원하고 있습니다. Tesla Model 3의 경우 전면 콘솔에 최대 15W 출력을 지원하는 무선 충전 패드가 통합되어 있어 Qi 지원 스마트폰을 간편하게 충전할 수 있습니다. 이와 유사하게 BMW와 Mercedes-Benz와 같은 프리미엄 자동차 브랜드 역시 BMW 5 Series, BMW 7 Series, Mercedes-Benz C-Class, Mercedes-Benz S-Class 등의 모델에 무선 충전 기능을 적용하고 있으며, 충전 패드는 주로 수납 공간이나 센터 콘솔 영역에 배치되어 주행 중에도 편리하게 스마트폰을 충전할 수 있도록 설계되어 있습니다. 또한 Audi와 Toyota 역시 Audi Q7, Audi Q8, Toyota Camry, Toyota Prius와 같은 다양한 차량 모델에 무선 충전 시스템을 적용하고 있습니다. 한국 한국 시장은 현재 차량 실내(in-cabin)에서의 무선 충전 기술 도입을 적극적으로 확대하고 있으며, 특히 스마트폰을 위한 Qi 기반 무선 충전 기능이 빠르게 보편화되고 있습니다. Hyundai Motor Company, Kia Corporation, Genesis 등 주요 완성차 업체들은 중급 및 고급 차량 대부분에 해당 기능을 탑재하고 있습니다. 예를 들어, Hyundai Ioniq 5는 차량 내부에 무선 스마트폰 충전 기능이 포함되어 있으며, 센터 콘솔 상단에 위치해 승객이 쉽게 사용할 수 있도록 설계되어 있습니다. 또한 Kia EV6와 Genesis GV60 역시 동일한 E-GMP 플랫폼 기반 차량으로, 무선 충전 기능을 포함한 다양한 디지털 편의 기능이 적용되고 있습니다. 특히 GV60의 경우, 한국 시장에서 무선 충전 기술(차량 충전 포함)의 파일럿 프로그램이 적용된 사례로, 현대차 그룹이 무선 충전 기술을 적극적으로 실험·확장하고 있음을 보여줍니다. 베트남 차량 인테리어에 적용되는 무선 충전 기술은 현재 전 세계는 물론 베트남에서도 많은 자동차 제조사들이 사용자 경험을 향상시키고 차량 내부의 편의성을 높이기 위해 적극적으로 도입하고 있습니다. 현재 VinFast는 VinFast President 모델과 VinFast Lux A2.0, VinFast Lux SA2.0(고급형 및 프리미엄 트림)에 스마트폰 무선 충전 기능을 기본 사양으로 탑재하고 있습니다. 사용 방법 또한 매우 간단하고 편리합니다. 사용자는 앞좌석 사이에 위치한 수납 공간을 열고 스마트폰의 뒷면이 충전 패드를 향하도록 놓기만 하면 무선 충전이 자동으로 시작됩니다. LTS Group의 전기차 무선 충전 소프트웨어 개발 사례 연구 개요 고객사는 차량용 무선 충전 시스템을 포함한 자동차 부품 전문 기업입니다. 이 프로젝트는 제한된 MCU 리소스 환경에서 여러 차량 모델을 대상으로 까다로운 고객 요구사항을 충족해야 했으며 기술 시연회 일정에 맞추어 짧은 개발 기간 안에 모듈을 완성해야 하는 도전 과제가 있었습니다. 개발팀은 하드웨어 팀과 긴밀히 협업하였으며 하드웨어 설계 단계에서 발생한 문제를 해결하기 위해 소프트웨어 최적화 조정까지 수행했습니다. 해결 방안 개발팀은 하드웨어 팀과 긴밀하게 협력하여 하드웨어 설계 제약을 완화하고 전체 시스템 성능을 보장하기 위해 소프트웨어 레벨 최적화를 수행했습니다. 고객 요구사항에 따라 AUTOSAR 및 ASPICE LV2, ASPICE LV3 표준을 준수했습니다. 각 OEM별로 모듈을 팀 단위로 분리하여 분석 및 학습 과정을 단축하고, 고객 요구사항을 보다 정확하게 이해하기 위해 Q&A 프로세스를 신속히 구축했습니다. ETAS 및 Vector DaVinci Configurator & Developer를 사용하여 BSW를 설계하고 구성했으며, 필요 시 코드 수정도 진행했습니다. Helix QAC, vCast, vTestStudio 등을 활용하여 단위 테스트(Unit Test), 소프트웨어 통합 테스트(Integration Test), 적합성 테스트(Qualification Test)를 수행했습니다. 모듈 완성을 목표로 Agile Scrum 방법론을 엄격하게 적용했습니다. 프로젝트 진행 상황을 추적하고 문제를 신속히 해결하기 위해 매일 데일리 스탠드업 미팅을 진행했습니다. 코드 리뷰(Code Review) 및 스크립트 리뷰(Script Review)를 수행했습니다. 작업 범위 자동차 무선 충전 시스템 개발 범위 Classic AUTOSAR Base Network FBL CAN Diagnostic Cybersecurity System NFC Charging CAN Validation 차량용 무선충전기에대한 자주 묻는 질문 FAQ 차량용 무선 충전기란 무엇입니까? 차량용 무선 충전기는 케이블 연결 없이 차량 내부에서 스마트폰과 같은 모바일 기기를 충전할 수 있도록 하는 시스템입니다. 이 시스템은 일반적으로 전자기 유도기술을 기반으로 하며, 사용자는 기기를 충전 패드 위에 올려놓기만 하면 자동으로 충전이 시작됩니다. 이러한 기술은 차량 내 편의성을 높이고 사용자 경험을 향상시키는 데 도움을 줍니다. 차량용 무선 충전기의 종류에는 어떤 것들이 있습니까? 차량용 무선 충전기는 크게 자기 유도 방식(Qi 충전), 공진 방식(Resonant Charging), 그리고 RF(무선 주파수) 기반 충전 방식의 세 가지로 구분할 수 있습니다. Qi 기반 충전은 현재 대부분의 차량에서 사용되는 표준 기술로, 안정적인 근거리 충전을 제공합니다. 공진 방식은 코일 간 공진을 이용해 비교적 넓은 거리에서도 전력을 전달할 수 있으며, RF 충전 방식은 무선 주파수를 활용해 에너지를 전달하는 기술로 연구 및 일부 특수 환경에서 활용되고 있습니다. 차량용 무선 충전기 개발에서 가장 큰 도전 과제는 무엇입니까? 차량용 무선 충전 시스템을 개발하는 과정에서 자동차 기업들이 직면하는 어려움은 주로 기술, 인력, 비용이라는 세 가지 요소에서 비롯됩니다. 먼저 기술 측면에서는 안정적인 전력 전송 효율을 확보하고 차량 내 다른 전자 시스템과의 전자기 간섭을 방지해야 합니다. 또한 인력 측면에서는 전력 전자, 무선 전력 전송, 자동차 시스템 등 다양한 분야의 전문 지식을 갖춘 엔지니어가 부족하다는 점이 큰 과제로 작용합니다. 마지막으로 비용 측면에서는 자동차 산업의 엄격한 안전 기준을 충족하기 위해 연구, 개발 및 테스트에 상당한 투자가 필요하다는 점도 중요한 어려움 중 하나입니다. 마무리 전기차 내부 디바이스용 무선 충전 기술은 사용자 경험을 향상시키고 스마트 차량 생태계를 발전시키는 과정에서 중요한 요소로 자리잡고 있습니다. 차량 실내에 무선 충전기를 통합함으로써 사용자는 스마트폰, 무선 이어폰, 스마트워치와 같은 개인 전자기기를 충전 케이블 없이 간편하게 충전할 수 있습니다. 이는 사용자 편의성을 높일 뿐만 아니라, 차량 내부 디자인을 더욱 깔끔하게 유지하고 주행 중 기기 사용 시의 안전성 향상에도 기여합니다. 그러나 차량 내 무선 충전 시스템의 개발은 여전히 전력 전송 효율, 다양한 기기 간 호환성, 전자기 간섭(EMI)등 여러 기술적 과제에 직면해 있습니다. 또한 제조사들은 차량의 복잡한 전자 환경에서도 안정적으로 작동할 수 있도록 안전 규정 표준을 충족해야 합니다. 이러한 환경 속에서 LTS Group은 자동차 소프트웨어 분야에서 10년 이상의 경험과 전문 엔지니어 팀을 바탕으로 다양한 차량 전자 시스템 관련 소프트웨어 개발 및 솔루션 프로젝트에 참여해 왔습니다. 산업 표준에 대한 깊은 이해와 실무 경험을 바탕으로, LTS Group은 기업들이 차량 내 무선 충전 솔루션을 효율적으로 개발하고 통합하며 비용을 최적화하고 시스템의 신뢰성을 확보할 수 있도록 지원합니다.

ISO/SAE 21434란 무엇입니까? 자동차 사이버 보안의 핵심 표준 완전 가이드

Mar 5, 2026

-50 mins read

Juniper Research에 따르면, 2025년까지 약 2억 대의 자동차가 커넥티비티 기능을 탑재하게 되며, 이 중 3천만 대는 5G 연결을 사용할 것으로 전망됩니다. 오늘날의 커넥티드 카는 통신 장치, 음성 비서, 위치 센서, 그리고 차량을 다양한 모바일 서비스와 연결하는 클라우드 플랫폼 등을 포함하고 있습니다. 이처럼 초연결 차량의 보안을 보장하기 위해 ISO/SAE 21434라는 표준이 개발되었습니다. 이 표준은 자동차 제품 개발자와 OEM이 커넥티드 차량에 대해 효과적인 사이버 보안 전략과 보호 조치를 수립하고 준수할 수 있도록 안내하기 위해 설계되었습니다. 이 블로그에서 LTS Group은 ISO/SAE 21434 표준의 역사적 배경, 적용 범위, 자율주행 생태계에 제공하는 주요 이점은 물론, 자동차 소프트웨어 개발 과정에서 발생하는 다양한 과제와 ISO 21434가 이러한 문제 해결에 어떻게 기여하는지까지 자세히 살펴보겠습니다. Table of Contents Toggle ISO/SAE 21434 개요개념ISO/SAE 21434 표준의 제정 배경 표준의 적용 범위 ISO 26262와 ISO/SAE 21434 비교ISO 21434 구조 및 조항ISO/SAE 21434의 이점위험 최소화수명주기 전반에 대한 적용 범위공급망 동기화기능 안전과의 통합자동차 소프트웨어의 과제와 ISO 21434가 이를 해결하는 방법자동차 공급망에서의 주요 보안 과제ISO/SAE 21434 표준은 제조사가 위험을 해결하는 방법ISO/SAE 21434 규격을 준수하여 프로젝트를 수행한 LTS Group의 사례 연구ISO/SAE 21434 기반 소프트웨어 정의 차량(SDV)을 위한 자동화 보안 테스트사례 연구: BMS 개발개발ISO 21434에 대한 자주 묻는 질문ISO/SAE 21434란 무엇인가요?자동차 산업은 왜 ISO/SAE 21434가 필요한가요?ISO/SAE 21434는 사이버 보안 리스크를 어떻게 감소시키나요?마무리 ISO/SAE 21434 개요 개념 ISO/SAE 21434은 도로 차량의 사이버 보안 위험 관리를 위한 엔지니어링 요구사항을 정의한 국제 표준입니다. 이 표준은 ISO와 SAE International이 공동으로 개발했으며, 기존의 SAE J3061 가이드라인을 대체하는 역할을 합니다. 이 표준의 목적은 사이버 보안이 개발 초기 단계부터 “설계에 내재화(designed-in)”되도록 보장하는 구조화된 프로세스를 정의하는 데 있습니다. 이를 통해 개발자는 차량과 그 전기·전자(E/E) 구성 요소에 대한 사이버 위협을 체계적으로 식별하고 대응할 수 있습니다. ISO/SAE 21434 표준의 제정 배경 2016년, ISO(국제표준화기구)와 SAE International(국제자동차공학회)은 자동차 사이버보안과 관련된 산업 표준을 공동으로 개발하기로 결정했습니다. 두 기관은 과거에도 자동차 안전과 관련된 표준을 개발해 왔으며, ISO는 기능 안전 표준인 ISO 26262를 제정했고, SAE는 SAE J3061을 개발하여 사이버보안 표준의 기초를 마련했습니다. 공통의 목표를 인식한 이후, 양 기관은 OEM, ECU 공급업체, 사이버보안 전문업체, 규제 기관 및 16개국 이상, 80개 이상의 기업에서 참여한 100명 이상의 전문가들과 협력하여 자동차 사이버보안에 특화된 글로벌 표준을 개발하기 위한 공동 작업 그룹을 구성했습니다. 그 결과, 2021년 8월 31일 자동차 정보보안 분야 최초의 국제 표준인 ISO/SAE 21434 “도로 차량 — 사이버보안 엔지니어링”이 공식적으로 발행되었습니다. 표준의 적용 범위 이 표준은 도로 차량과 그 하위 시스템, 구성요소, 연결 기능 및 소프트웨어를 포함한 전체 범위에 적용됩니다. 이 표준의 목적은 차량 제조사(OEM)와 공급망에 참여하는 모든 이해관계자가 “설계 단계부터 보안( Security by Design )”을 지원할 수 있도록 체계적인 프로세스를 갖추게 하는 데 있습니다. ISO 26262 표준과 마찬가지로, 새로운 ISO/SAE 21434 표준은 차량의 전체 개발 프로세스와 라이프사이클을 고려합니다. 이 표준은 V-모델에 기반하며, 요구사항 분석, 설계, 기술 사양 정의, 구현, 테스트 및 운영을 포함한 모든 단계에서 보안 요소를 반영해야 합니다. 구체적으로, 본 표준의 적용 범위는 다음을 포함합니다: 사이버 보안 리스크 관리에 대한 구체적인 요구사항 사이버 보안 프로세스 프레임워크 제조업체와 조직이 각자의 사이버 보안 리스크에 대해 원활히 소통할 수 있도록 지원하는 공통 언어 한편, 본 표준은 특정 사이버 보안 기술이나 솔루션, 구체적인 대응(완화) 방법에 대한 규정, 또는 차량-사물 간 통신(V2X)과 연결되는 통신 시스템, 클라우드 서버, 충전소, 자율주행 차량에 대한 개별적인 사이버 보안 요구사항은 의도적으로 다루지 않습니다. 대신, 본 표준은 리스크 식별 방법과 이를 해결하기 위한 포괄적인 프로세스를 강조합니다. 예를 들어, 백엔드 서버, 충전소 또는 자율주행 차량이 침해되어 도로 이용자에게 직접적인 위험을 초래할 경우, 해당 시스템은 반드시 모니터링, 통제 및 피해 최소화 조치가 이루어져야 한다고 규정하고 있습니다. ISO 26262와 ISO/SAE 21434 비교 반면, ISO/SAE 21434는 사이버 보안 에 중점을 두며, 차량의 전 생애주기에 걸쳐 발생할 수 있는 의도적인 사이버 공격으로부터 차량을 보호하는 것을 목표로 합니다. 간단히 말해, ISO 26262는 기술적 결함으로 인한 위험을 다루고, ISO/SAE 21434는 보안 공격으로 인한 위험을 다룹니다. 이러한 이유로, 우리는 ISO 26262와 ISO/SAE 21434의 공통점과 차이점을 정리한 본 요약 자료를 작성하였으며, 그 차이점이 왜 중요한지에 대해 설명하고자 합니다. 두 표준의 공통점은 다음과 같습니다: 제품 전 생애주기에 걸친 위험 관리 접근 방식 적용 체계적인 개발 프로세스 요구 검증, 확인(Validation) 및 시스템 거버넌스 활동 강조 종합 비교 표 프로세스 측면에서 많은 공통점이 있음에도 불구하고, 두 표준에는 여전히 중요한 차이점이 존재합니다. 이러한 차이점을 명확히 이해하고 적절히 대응하는 것은 제품이 규정을 준수하고 시장에서 상용화될 수 있도록 보장하는 핵심 요소입니다. 구분 ISO 26262 ISO/SAE 21434 분야 기능 안전 사이버 보안 주요 목적 기술적 결함으로 인한 사고 예방 사이버 공격으로 인한 위험 예방 위험 원인 하드웨어·소프트웨어 오류, 시스템 고장 원격 공격, 침입, 악성코드, 데이터 탈취 평가 방법 ASIL (A–D) TARA, CAL 설계 중점 내결함 설계 (fail-safe, fault-tolerant) 보안 중심 설계 (secure-by-design) 적용 생애주기 개념 단계부터 폐기까지 개발부터 운영 및 사후 모니터링까지 상호 관계 사이버 공격의 영향을 받을 수 있음 기능 안전 문제를 유발할 수 있음 ISO 21434 구조 및 조항 ISO 21434는 총 12개 조항으로 구성되어 있으며, 각 조항은 자동차 사이버 보안의 다양한 측면을 다룹니다. 제4조 – 일반 고려사항 (General considerations) 정보 제공 목적의 조항으로, 본 문서에서 채택한 도로 차량 사이버보안 엔지니어링 접근 방식의 배경과 관점을 설명합니다. 제5조 – 조직 차원의 사이버보안 관리 (Organizational cybersecurity management) 조직 수준에서의 사이버보안 관리 체계와 사이버보안 정책, 규칙 및 프로세스의 수립을 포함합니다. 제6조 – 프로젝트 종속 사이버보안 관리 (Project dependent cybersecurity management) 프로젝트 수준에서 수행되는 사이버보안 관리 및 관련 활동을 포함합니다. 제7조 – 분산 사이버보안 활동 (Distributed cybersecurity activities) 고객과 공급업체 간 사이버보안 활동에 대한 책임 배분 요구사항을 포함합니다. 제8조 – 지속적 사이버보안 활동 (Continual cybersecurity activities) 지속적인 위험 평가를 위한 정보 제공 활동과 사이버보안 지원 종료 시점까지 E/E 시스템의 취약점 관리를 정의합니다. 제9조 – 개념 단계 (Concept) 항목에 대한 사이버보안 위험, 사이버보안 목표 및 사이버보안 요구사항을 도출하는 활동을 포함합니다. 제10조 – 제품 개발 (Product development) 사이버보안 사양을 정의하고, 사이버보안 요구사항을 구현 및 검증하는 활동을 포함합니다. 제11조 – 사이버보안 검증 (Cybersecurity validation) 차량 수준에서 항목에 대한 사이버보안 검증을 포함합니다. 제12조 – 생산 (Production) 항목 또는 구성요소의 제조 및 조립 과정에서의 사이버보안 관련 사항을 포함합니다. 제13조 – 운영 및 유지보수 (Operations and maintenance) 사이버보안 사고 대응 및 항목 또는 구성요소의 업데이트와 관련된 활동을 포함합니다. 제14조 – 사이버보안 지원 종료 및 폐기 (End of cybersecurity support and decommissioning) 항목 또는 구성요소의 지원 종료 및 폐기 시 고려해야 할 사이버보안 사항을 포함합니다. 제15조 – 위협 분석 및 위험 평가 방법 (Threat analysis and risk assessment methods) 사이버보안 위험의 수준을 판단하고 적절한 대응 조치를 수행하기 위한 모듈식 분석 및 평가 방법을 포함합니다. ISO/SAE 21434의 이점 ISO/SAE 21434의 이점 위험 최소화 자동차 산업은 이미 심각한 사이버 보안 사고를 여러 차례 경험해 왔습니다. 대표적으로 2015년 Jeep Cherokee에 대한 원격 해킹 사건은 140만 대 차량 리콜로 이어졌으며, Tesla 차량에 대한 원격 침해 사례와 Toyota 공급망을 대상으로 한 랜섬웨어 공격 또한 수십만 대 차량에 영향을 미치고 기업의 신뢰도에 큰 타격을 주었습니다. 이러한 사례들은 사이버 위협이 대규모 리콜, 법적 책임 소송, 브랜드 평판 훼손, 규제 기관의 제재로까지 확대될 수 있음을 보여줍니다. 이러한 맥락에서 ISO/SAE 21434는 리스크를 체계적으로 최소화하기 위한 기술적·관리적 기반으로 기능합니다. 본 표준은 설계 초기 단계부터 원칙을 요구하며, 위협 분석 및 위험 평가를 수행하고 제품 수명주기 전반에 걸쳐 사이버보안 관리 프로세스를 지속적으로 유지하도록 규정하고 있습니다. 이를 통해 기업은 잠재적 취약점을 실제 사고로 이어지기 전에 선제적으로 식별하고 통제하며 완화할 수 있습니다. ISO/SAE 21434를 적용함으로써 완성차 제조사와 1차 협력업체는 기술적 방어 역량을 강화할 뿐만 아니라, 점점 더 엄격해지는 규제 환경 속에서 견고한 컴플라이언스 기반을 구축할 수 있습니다. 더 나아가 본 표준은 사이버 위협이 고도화되는 상황에서도 차량의 안전성과 보안 수준을 안정적으로 유지할 수 있도록 지원하며, 커넥티드카 및 SDV 시대에 지속 가능한 성장을 위한 토대를 마련합니다. 수명주기 전반에 대한 적용 범위 전통적인 많은 기술 표준이 주로 시스템의 설계 및 개발 단계에 집중하는 것과 달리, ISO/SAE 21434는 차량의 전체 수명주기에 걸쳐 사이버 보안을 관리하도록 요구합니다. 이 표준은 생산, 운행, OTA 소프트웨어 업데이트, 유지보수, 그리고 차량 폐기 단계까지 모두를 포함합니다. 이러한 포괄적인 접근 방식은 차량이 시장에 출시된 이후에도 발생할 수 있는 사이버 보안 위협으로부터 안전을 확보하는 데 크게 기여하며, 특히 소프트웨어 업데이트와 네트워크 통신이 지속적으로 이루어지는 커넥티드카 및 자율주행차 시대에 더욱 중요합니다. 공급망 동기화 ISO/SAE 21434 표준은 OEM부터 1차 및 2차 협력사에 이르기까지 자동차 공급망 전반에 걸쳐 사이버 보안을 관리하기 위한 통합 프레임워크를 제공하며, 이를 통해 모든 참여 주체가 일관된 보안 전략을 수립하고 제품, 장비, 소프트웨어의 개발·시험·통합 전 과정에서 동일한 사이버 보안 요구사항을 충족하도록 보장합니다. 또한 본 표준은 조직이 사이버 보안 리스크를 체계적으로 관리할 수 있도록 CSMS(Cybersecurity Management System)를 구축·운영할 것을 요구하며, 여기에는 관련 절차, 역할과 책임, 그리고 필요한 통제 및 증빙 자료가 포함됩니다. 이러한 체계를 통해 OEM은 협력사의 보안 준수 여부를 평가·검증·모니터링할 수 있고, 생산에 사용되는 모든 장비·도구·소프트웨어가 철저한 사이버 보안 검증을 거쳤음을 보장할 수 있습니다. 더 나아가 ISO/SAE 21434의 도입은 UNECE WP.29 R155 및 전 세계 유사 규정을 충족할 수 있는 기반을 마련하여 신규 차량의 지속적인 시장 진입을 가능하게 하며, 규정을 준수하지 않을 경우 주요 시장에서 차량 판매가 제한될 수 있으므로 사이버 보안은 자동차 산업에서 필수적인 요구사항으로 자리 잡고 있습니다. 기능 안전과의 통합 ISO/SAE 21434는 도로 차량의 기능 안전 표준인 ISO 26262와 의도적으로 연계되어 있습니다. 두 표준은 함께 작동하도록 설계되었으며, 사이버보안과 안전이 상호 보완적인 원칙임을 인정하고 차량 개발 전 과정에서 조율되어야 함을 강조합니다. ISO 26262는 주로 내부의 무작위적 및 체계적인 하드웨어 오류를 방지하는 데 중점을 두는 반면, ISO/SAE 21434는 악의적인 행위자로부터 발생하는 외부 사이버 위협에 초점을 맞춥니다. 이를 통해 안전에 영향을 미칠 수 있는 위협에 대해 내부와 외부를 모두 아우르는 종합적인 보호가 가능하도록 보장합니다. 자동차 소프트웨어의 과제와 ISO 21434가 이를 해결하는 방법 자동차 공급망에서의 주요 보안 과제 현재 자동차 공급망은 소프트웨어 정의 차량(SDV)으로의 전환과 디지털 기술의 광범위한 통합으로 인해 점점 더 복잡한 보안 과제에 직면하고 있습니다. 주요 과제는 다음과 같습니다: 자동차 공급망에서의 주요 보안 과제 공격 표면의 확장 McKinsey의 연구에 따르면, 미래의 차량은 최소 150개 이상의 전자제어장치(ECU)를 탑재하고 약 1억 줄 이상의 소프트웨어 코드를 실행하게 될 것으로 예상됩니다. 또한 2030년까지 소프트웨어 코드 규모는 3억 줄을 초과할 것으로 추정됩니다. 신차 한 대는 시간당 25GB, 하루 약 4,000GB의 데이터를 생성할 수 있으며, 이러한 데이터 자산의 잠재적 가치는 2030년까지 최대 7,500억 달러에 이를 것으로 전망됩니다. 차량 자체의 소프트웨어 개발뿐만 아니라, 미래에 차량이 어떤 인프라와 연결될 것인지에도 주목해야 합니다. 여기에는 생산 시설과 같은 산업 인프라도 포함됩니다. 차량이 더 많은 인프라와 연결될수록 공격 표면은 더욱 확대됩니다. 예를 들어, 전기차 충전소, V2X 통신, 도로 표지판 및 기타 외부 통신 수단은 모두 공격의 진입 지점이 될 수 있습니다. 따라서 잠재적 공격 대상은 단순히 연결된 차량의 수에 그치지 않으며, 공격자가 악용하려는 민감한 데이터를 보유한 다양한 서비스와 인프라까지 포함됩니다. 레거시 시스템의 실시간 보안 업데이트 한계 자동차 산업은 다른 제조 산업과 마찬가지로 레거시 시스템으로 인한 도전에 직면하고 있습니다. 이러한 노후화된 컴퓨터 시스템은 생산 설비와 밀접하게 연결되어 있어 교체할 경우 예기치 않은 가동 중단을 초래할 수 있습니다. 그러나 아무런 개선 없이 그대로 유지할 경우 해커의 공격에 더욱 취약해질 수 있으므로, 이는 반드시 우선적으로 해결해야 할 중요한 과제가 되고 있습니다. 복잡한 자동차 공급망 생태계 자동차 산업의 공급망은 매우 복잡하며, OEM(완성차 제조업체)은 소프트웨어와 전자 부품을 포함한 핵심 부품을 공급받기 위해 전 세계에 분산된 다수의 제3자 제조업체에 의존하고 있습니다. 차량 내 소프트웨어와 서비스의 비중이 증가함에 따라 자동차 제조사는 점점 더 복잡해지는 소프트웨어 공급망에 직면하게 되었고, 이에 따라 위협 환경 또한 변화하고 있습니다. 자동차 생산 공급망의 무결성을 보장하는 것은 생산 과정에 위협 요소나 취약점이 유입되는 것을 방지하기 위해 매우 중요합니다. 그러나 최근의 공급망 부족 및 혼란은 자동차 업계가 새로운 공급업체를 찾도록 만들었으며, 이는 검증되지 않은 신규 업체를 도입함으로써 자동차 네트워크의 보안 위험을 더욱 증가시킬 수 있습니다. 실제로 Frost & Sullivan이 300개 제조업체를 대상으로 실시한 조사에 따르면, OT 보안 사고의 47%가 취약점이나 악성 프로그램을 포함한 신규 자산에서 발생한 것으로 나타났으며, 이는 취약점 관리의 중요성을 강조합니다. 안타깝게도 동일한 조사에서는 자동차 제조사와 1차 협력사(Tier 1)의 79%가 취약점 관리를 효과적으로 수행하지 못하고 있는 것으로 밝혀졌습니다. ISO/SAE 21434 표준은 제조사가 위험을 해결하는 방법 ISO/SAE 21434 표준은 차량의 전 생애주기 동안 사이버보안을 관리하기 위한 기술적, 절차적, 조직적 요구사항에 대한 포괄적인 프레임워크를 제공함으로써 자동차 제조사가 위험을 최소화할 수 있도록 지원합니다. 아래는 본 표준이 위험 감소를 지원하는 구체적인 방법입니다: ISO/SAE 21434로 제조사가 위험을 줄이는 방법 자동차 부품 공급업체의 사이버 보안 리스크 관리 제조업체(OEM)는 VDA ISA/TISAX와 같은 보안 설문지나 표준을 통해 공급업체 실사 및 리스크 평가를 수행해야 합니다. 또한, 제3자 생산 장비의 무결성을 확인하고 보안 등급 도구를 사용하여 공급망의 보안 상태를 실시간으로 지속 모니터링해야 합니다. 생산 환경에 보안 통제 적용 생산 제어 계획을 수립하고, 자산 경화및 최소 권한 원칙을 적용해야 합니다. 또한, 애플리케이션 신뢰 목록(Trust List)을 사용하여 비인가 실행을 방지하고, 네트워크 세분화를 통해 무단 침입 가능성을 최소화해야 합니다. 안전하고 보안이 유지되는 자산 업데이트 제공 공급업체는 지속적인 패치 관리 정책을 유지해야 하며, 지원이 종료된 시스템에는 가상 패칭 솔루션을 활용해야 합니다. 모든 소프트웨어 구성 요소와 버전은 유지보수 또는 시스템 업그레이드 후에 보안 정책 준수 여부를 철저히 확인해야 합니다. 보안 사고 탐지 및 대응 비정상 행위를 탐지하고 실시간 경고를 생성할 수 있는 통합 모니터링 플랫폼을 구축해야 합니다. 사고 기록을 상세히 문서화하고, EDR(엔드포인트 탐지 및 대응)과 네트워크 방어 솔루션을 결합하여 전체적인 가시성을 확보하고 신속하게 대응해야 합니다. 위협 분석 및 리스크 평가 (TARA) TARA 방법론을 사용하여 자산을 식별하고 피해 시나리오를 정의하며, 도로 이용자의 관점에서 리스크의 심각도를 평가합니다. 공격자의 역량과 접근 조건을 분석하여 공격 가능성을 계산함으로써, 조직이 적절한 리스크 대응 전략을 수립할 수 있도록 돕습니다. ISO/SAE 21434 규격을 준수하여 프로젝트를 수행한 LTS Group의 사례 연구 ISO/SAE 21434 기반 소프트웨어 정의 차량(SDV)을 위한 자동화 보안 테스트 ISO/SAE 21434 요구사항 및 권고사항 조항 11–12: 제품 개발 및 검증→ 보안 테스트에 대한 증거 자료 요구 조항 15: 지속적 사이버 보안 활동→ 업데이트 이후 및 제품 수명 주기 전반에 걸친 테스트 요구 자동화 보안 테스트 대규모 환경에서 SDV 소프트웨어 보안을 지속적으로 검증 Fuzz Testing – “비용이 많이 드는 악용 가능한 보안 취약점을 발견하고 제거하기 위한 골드 스탠다드” (Justin Campbell, Microsoft) API 및 인터페이스 테스트/퍼징 프로토콜 및 펌웨어 분석/퍼징 CI/CD 통합 피드백 기반 퍼징 Fuzzing Engine은 시스템 명세와 사전 정의된 테스트 케이스를 기반으로 동작합니다. 런타임 커버리지 정보 및 상태 변화와 같은 피드백 데이터를 활용하여 수백만 건의 신규 테스트 케이스를 자동으로 생성하며, 이를 통해 SDV 통신 및 제어 소프트웨어에 내재된 잠재적·은닉 취약점을 효과적으로 식별합니다. 사례 연구: BMS 개발 개발 ASW (모델 기반 설계, MBD 방식) RTE (테스트 미적용) BSW MCAL (Infineon) 기타 레이어 (Comass) SOC / 전압 동작 동작 범위: 0% – 100% SOC 표시 실제 SOC SOC 저하 경고 업무 범위 모델 기반 설계(MBD) 방법론을 적용한 ASW 개발 ASIL C를 만족하는 기능 안전 문서 작성 Polyspace를 활용하여 MISRA C, MAAB, CERT C 코딩 규칙 적용 CAN, UDS 기반 배터리 동작을 검증하기 위한 단위 테스트, 통합 테스트 및 결함 주입 테스트 수행 dSPACE 가상 하드웨어를 활용한 HILS 테스트 수행 리뷰 및 테스트의 독립성 확보 전 단계에 걸친 추적성(Traceability) 적용 테스트 UDS 명령을 활용한 하드웨어 기반 소프트웨어 테스트 DCM 기능 통합 및 테스트 서비스 항목: 10, 11, 27, 28, 3E 등 테스트 케이스 / 검증 흐름 Excel / 테스트 파일 dSPACE 인터페이스 HIL 가상 머신 플랜트 모델(MBS) 기대값과의 비교 검증 출력 결과 ISO 21434에 대한 자주 묻는 질문 ISO/SAE 21434란 무엇인가요? ISO/SAE 21434는 자동차 및 자동차 부품에 대한 사이버 보안 요구사항과 지침을 제시하는 국제 표준입니다. 이 표준은 제품의 설계, 개발, 시험, 생산 단계부터 운영, 유지보수, 사용 종료에 이르기까지 전 제품 수명주기를 포괄합니다. ISO/SAE 21434의 목적은 조직이 체계적인 사이버 보안 프로세스를 구축하여 취약점을 최소화하고 차량 내 전기·전자 시스템의 안전성을 확보하도록 돕는 것입니다. 자동차 산업은 왜 ISO/SAE 21434가 필요한가요? 현대 차량은 ADAS, OTA, IoT 및 다양한 온라인 서비스와 같은 연결 기술이 점점 더 많이 통합되면서 사이버 공격 위험이 크게 증가하고 있습니다. ISO/SAE 21434는 제조사가 초기 단계에서 리스크를 식별하고 적절한 보호 조치를 마련하며, 차량의 전 생애주기에 걸쳐 일관된 사이버 보안 관리 체계를 구축하도록 지원합니다. 또한 UNECE WP.29에서 요구하는 사이버 보안 관리 및 소프트웨어 업데이트 규정 준수를 충족하는 데에도 중요한 역할을 합니다. ISO/SAE 21434는 사이버 보안 리스크를 어떻게 감소시키나요? ISO/SAE 21434는 TARA(위협 분석 및 위험 평가)를 활용한 체계적인 분석, 공급망 전반에 대한 보안 관리, 생산 공정의 보안 통제, 운영 환경 보호, 지속적인 소프트웨어 업데이트 관리, 실시간 모니터링 및 사고 대응 체계 구축 등을 통해 제조사가 사이버 보안 리스크를 효과적으로 관리할 수 있도록 합니다. 이를 통해 제품의 개발부터 제조, 운영, 유지보수에 이르기까지 전 수명주기 동안 안정적인 보안 수준을 유지할 수 있습니다. 마무리 ISO/SAE 21434는 자동차 산업의 디지털 전환이 가속화되는 시대에 필수적인 사이버 보안 기준으로 자리 잡고 있습니다. 이 표준을 충실히 이행함으로써 제조사는 보안 위협을 사전에 예방하고, 안전하고 신뢰할 수 있는 모빌리티 환경을 구축할 수 있습니다. 궁극적으로 ISO/SAE 21434의 적용은 기업의 경쟁력 강화뿐 아니라 고객에게 더욱 높은 수준의 안전과 품질을 제공하는 기반이 됩니다. 자동차 소프트웨어 개발 및 테스트, 사이버 보안, 국제 표준 준수 분야에서 10년 이상의 경험을 보유한 LTS Group은 한국 시장의 자동차 기업들과 다수의 협업 경험을 가진 신뢰할 수 있는 파트너입니다. 기술적 역량과 규제에 대한 깊은 이해, 그리고 실제 프로젝트 수행 경험을 결합하여, LTS Group은 기업들이 리스크를 최소화하고 소프트웨어 업데이트 프로세스를 최적화하며 SDV 시스템의 안전성을 강화할 수 있도록 지원합니다.

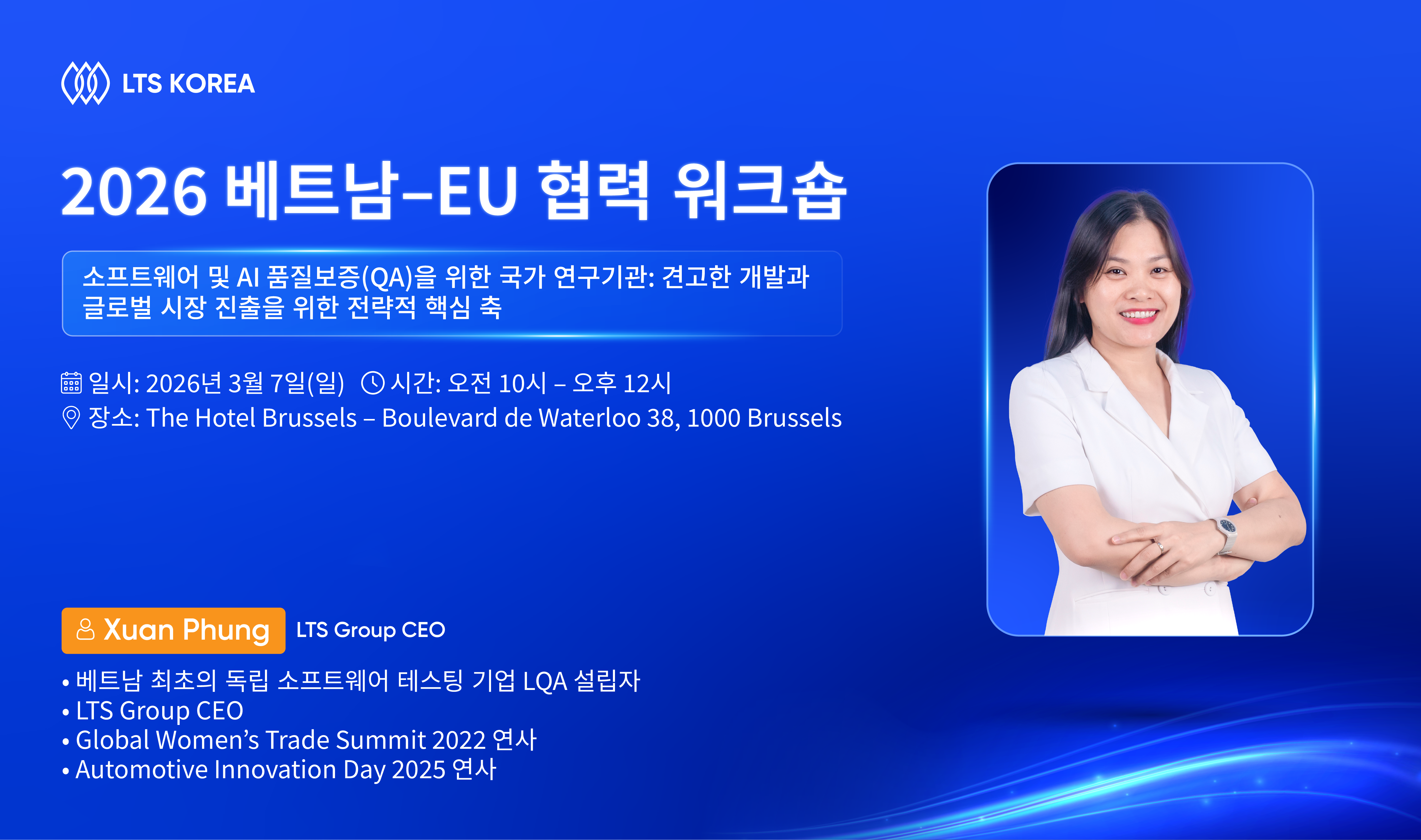

LTS Group CEO, 2026 베트남–EU 협력 워크숍 기조연설 예정

Mar 4, 2026

-8 mins read

LTS Group은 LTS Group의 CEO인 쑤언 푹(Xuan Phung) 대표가 2026년 3월 7일 벨기에 브뤼셀 The Hotel Brussels에서 개최되는 2026 베트남–EU 과학·기술·무역 협력 워크숍에서 기조연설을 진행할 예정임을 기쁘게 알려드립니다. 본 워크숍은 벨기에·룩셈부르크 베트남 지식인 협회(ViLaB)와 벨기에 베트남 기업인 협회(VBAB)가 공동 주최하며, 주벨기에·룩셈부르크 베트남 대사관의 후원으로 개최됩니다. 이번 행사는 베트남과 유럽 전역의 정책 입안자, 연구자, 기업 리더들이 한자리에 모여 과학, 기술 및 무역 분야에서의 협력 강화를 모색하는 자리입니다. Table of Contents Toggle 행사 개요연사 소개기조연설 세션 행사 개요 주제: 과학·기술·무역 분야에서의 베트남–EU 협력 촉진 베트남–EU 협력 강화를 중심으로, 본 워크숍은 다음과 같은 전략적 주제를 다룹니다: 인공지능(AI) 및 디지털 전환 바이오테크놀로지 원자력 에너지 및 핵의학 무역 및 비즈니스 협력 본 행사는 단순한 기술 포럼을 넘어, 전 세계 베트남 전문가들을 연결하고 베트남과 유럽연합(EU) 간의 실질적인 파트너십을 촉진하는 것을 목표로 합니다. Connect – Innovate – Create라는 공동 비전 아래, 국경을 초월한 협력을 장려하며 지속 가능한 성장과 장기적 혁신을 지원하고자 합니다. 연사 소개 쑤언 푹 대표는 베트남 최초의 독립 소프트웨어 테스팅 기업인 Lotus Quality Assurance(LQA)의 창립자이자 회장입니다. LQA는 현재 종합 IT 서비스 기업인 LTS Group으로 성장하였습니다. 그녀는 2016년, 소프트웨어 품질 엔지니어링 역량을 전문적으로 구축하고 글로벌 디지털 생태계에서 품질의 가치를 제고하겠다는 분명한 비전을 가지고 회사를 설립하였습니다. 소규모 창립 팀으로 시작한 LTS Group은 현재 500명 이상의 전문가를 보유한 조직으로 성장하였으며, 베트남, 일본, 한국, 미국에 지사를 운영하고 있습니다. 그녀의 리더십 아래 LTS Group은 전문 테스팅 기업에서 글로벌 시장 고객을 지원하는 국제적 기술 서비스 기업으로 발전하였습니다. 소프트웨어 품질 엔지니어링은 여전히 회사 정체성의 핵심으로, 신뢰할 수 있고 확장 가능하며 안정적인 디지털 시스템 구축에 대한 그녀의 확고한 신념을 반영하고 있습니다. 회장으로서 그녀는 장기적 비전을 제시하며, 품질의 전략적 중요성을 지속적으로 강조하고 있습니다. 기조연설 세션 쑤언 푹 대표는 룩셈부르크 Jemmic의 품질보증(QA) 매니저인 마이 쑤언 푸 박사와 공동 발표를 진행할 예정입니다. 주제:“소프트웨어 및 AI 품질보증을 위한 국가 연구기관 설립: 견고한 개발과 글로벌 시장 진출을 보장하는 전략적 기반” 이번 기조연설에서 쑤언 대표는 산업 현장의 실질적인 경험을 바탕으로, 베트남이 글로벌 시장 확장 과정에서 소프트웨어 품질 생태계를 어떻게 강화할 수 있을지에 대한 인사이트를 공유할 예정입니다. 주요 내용은 다음과 같습니다: 베트남 ICT 산업의 성장과 품질 중심 경쟁력으로의 전환 현재 QA 생태계 내 협력 및 조정의 한계 표준과 역량을 정렬하기 위한 국가 QA 연구기관의 역할 제안 기업이 국제적으로 인정받는 통합 품질 프레임워크 구축에 기여할 수 있는 방안 이번 발표를 통해 LTS Group은 소프트웨어 품질 엔지니어링을 지속 가능한 디지털 발전을 이끄는 전략적 동력으로 격상시키는 데 앞장설 것입니다. LTS Group은 이번 워크숍에서 파트너, 전문가, 산업 리더들과 의미 있는 논의를 나누며, 베트남–EU 기술 및 혁신 협력 발전에 기여하기를 기대합니다. 일시: 2026년 3월 7일(일)시간: 오전 10:00 – 오후 12:00장소: 벨기에 브뤼셀 The Hotel Brussels(Boulevard de Waterloo 38, 1000 Brussels, Belgium)